Rita El Khoury / Android Authority

Όπως και το Samsung Galaxy S25, η νέα σειρά Pixel 10 της Google υιοθετεί μεταδεδομένα C2PA για αυθεντικότητα ψηφιακών μέσων. Οποτεδήποτε τα τηλέφωνα τραβούν μια φωτογραφία ή την επεξεργάζονται, ενσωματώνουν ένα υδατογράφημα στην τελική εικόνα που εντοπίζει την προέλευσή της και τυχόν αλλαγές που έγιναν σε αυτό. Η Google, όπως η Samsung, ακολουθεί αυτό το πρότυπο για να βοηθήσει στην καταπολέμηση όλων των αναπόφευκτων σύγχυσης γύρω από την προέλευση και την ειλικρίνεια μιας εικόνας στο Διαδίκτυο. Είναι αυτή η φωτογραφία πραγματική ή AI; Ή είναι πραγματικό με διακοσμήσεις AI; Τα μεταδεδομένα C2PA απαντούν σε αυτές τις ερωτήσεις.

Όταν έλαβα το Google Pixel 10 Pro, αναρωτήθηκα: Μπορώ να καταργήσω αυτά τα δεδομένα; Μπορώ να το επεξεργαστώ ή να το ψεύσω; Έτσι εγκατέστησα εκτοξεύομαι και άρχισε να σκάβει. Αυτό που ανακάλυψα είναι τόσο ανησυχητικό και παρήγορο με διαφορετικούς τρόπους.

Πώς το Pixel 10 αποθηκεύει και δείχνει μεταδεδομένα C2PA

Rita El Khoury / Android Authority

Όλες οι εφαρμογές και οι ιστότοποι πρέπει να ενημερώνονται με υποστήριξη μεταδεδομένων C2PA για να μπορέσετε να το επισυνάψετε σε μια εικόνα ή να την διαβάσετε. Στο Google Pixel 10, τόσο η φωτογραφική μηχανή Pixel όσο και οι φωτογραφίες Google έχουν αυτή τη νέα λειτουργία, ώστε να μπορούν να προσαρτήσουν και να διαβάσουν το αρχείο προέλευσης και χειρισμού μιας εικόνας. Ωστόσο, όλες οι μεταφερόμενες φωτογραφίες μου 9-και-Earlier δεν εμφανίζουν μεταδεδομένα C2PA, ακόμη και όταν τα βλέπω στο Pixel 10. Αν τα επεξεργαστώ με φωτογραφίες στο Pixel 10, όμως, θα δείξουν ότι έχουν αλλάξει.

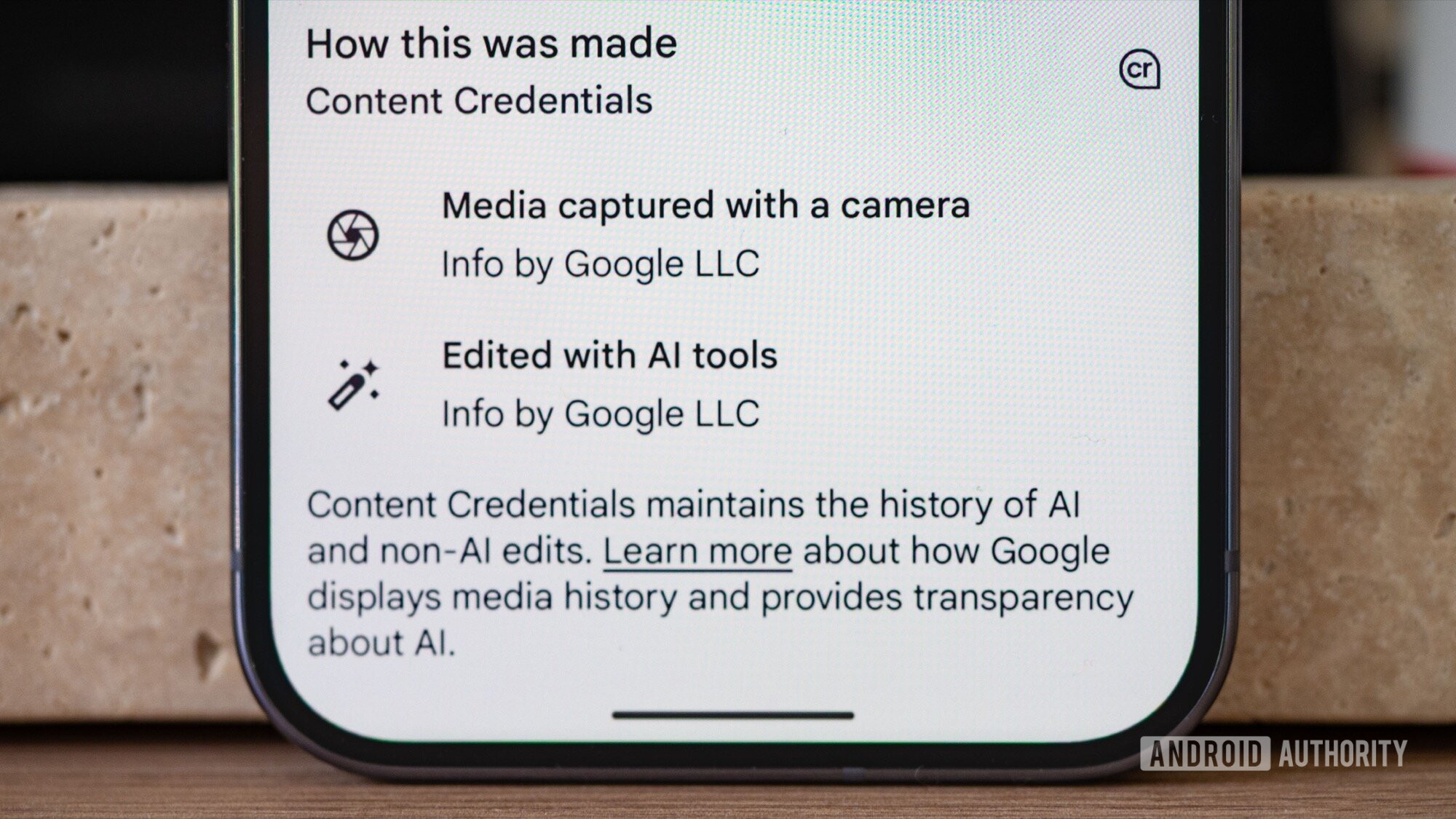

Συγκεκριμένα, οποιαδήποτε νέα φωτογραφία που παίρνω με το Pixel 10 θα εμφανίσει ένα Μέσα που συλλαμβάνονται με κάμερα Στην εφαρμογή Google Photos. Οι πανοραμές καθορίζουν ακόμη Μέσα που συλλήφθηκαν με κάμερα, συνδυάστηκαν πολλαπλές εικόνες. Αυτό είναι το σημάδι σας ότι μια φωτογραφία είναι τόσο πραγματική όσο θα μπορούσε να είναι.

Εάν δεν είναι μια ευθεία φωτογραφία, αλλά κάτι σαν ένα πορτρέτο ή μια μεγάλη έκθεση, όπου δεν υπάρχει γενιά οποιουδήποτε είδους, απλά μια απλή χειραγώγηση, υπάρχει ένα επιπλέον Επεξεργασμένο με μη εργαλεία αναφέρω. Ακόμη και προσθέστε μου πυροβολισμούς πέφτουν σε αυτή την κατηγορία επειδή συνθέτουν κάτι πραγματικό κατευθείαν από την κάμερα. Η ίδια ετικέτα εμφανίζεται επίσης εάν χρησιμοποιώ το Google Photos για απλές επεξεργασίες όπως η καλλιέργεια, η αλλαγή της φωτεινότητας ή η εφαρμογή φίλτρων.

Αλλά αν επεξεργαστώ μια φωτογραφία με το Magic Editor και χρησιμοποιώ γενετικό AI για να διαγράψω, να μετακινήσω ή να αλλάξω κάτι, δημιουργώντας έτσι μια ψεύτικη πραγματικότητα, η Google προσθέτει γρήγορα ένα Επεξεργασμένο με εργαλεία AI αναφέρω. Αυτό ισχύει και για το ζουμ 30x-100x pro res στο Pixel 10 Pro επειδή είναι το Gen Ai Powered.

Η μόνη εφαρμογή που δεν ενσωματώνει σωστά αυτά τα δεδομένα είναι το Pixel Studio. Χρησιμοποιεί ένα Παλαιότερο και ασθενέστερο πρότυπο IPTC και εμφανίζει ένα προεξέχον πλαίσιο “ai info” που δηλώνει ότι μπορεί να τροποποιηθεί. Το C2PA, από την άλλη πλευρά, είναι κρυπτογραφημένο και υπογεγραμμένο – θα φτάσω σε αυτό αργότερα.

Άλλοι ιστότοποι, όπως ο επίσημος C2PA Περιεχόμενα Πιστοποιητικά Περιεχόμεναθα εμφανίσει τις ίδιες πληροφορίες όταν ελέγχω αυτές τις φωτογραφίες, αλλά θα μπορούσαν να το λέγουν λίγο διαφορετικά. Είτε έτσι είτε αλλιώς, η προέλευση ή η χειραγώγηση της φωτογραφίας είναι πολύ σαφής σε εφαρμογές και ιστότοπους που υποστηρίζουν το C2PA.

Είναι πολύ εύκολο να διαγράψετε τα μεταδεδομένα C2PA

Rita El Khoury / Android Authority

Η πρώτη μου προσπάθεια να χειριστώ τα μεταδεδομένα C2PA ήταν να το σφυροκόπουμε με μηδενική φινέτσα. Χρησιμοποίησα το exiftool για ένα αδέξια:

Κώδικας

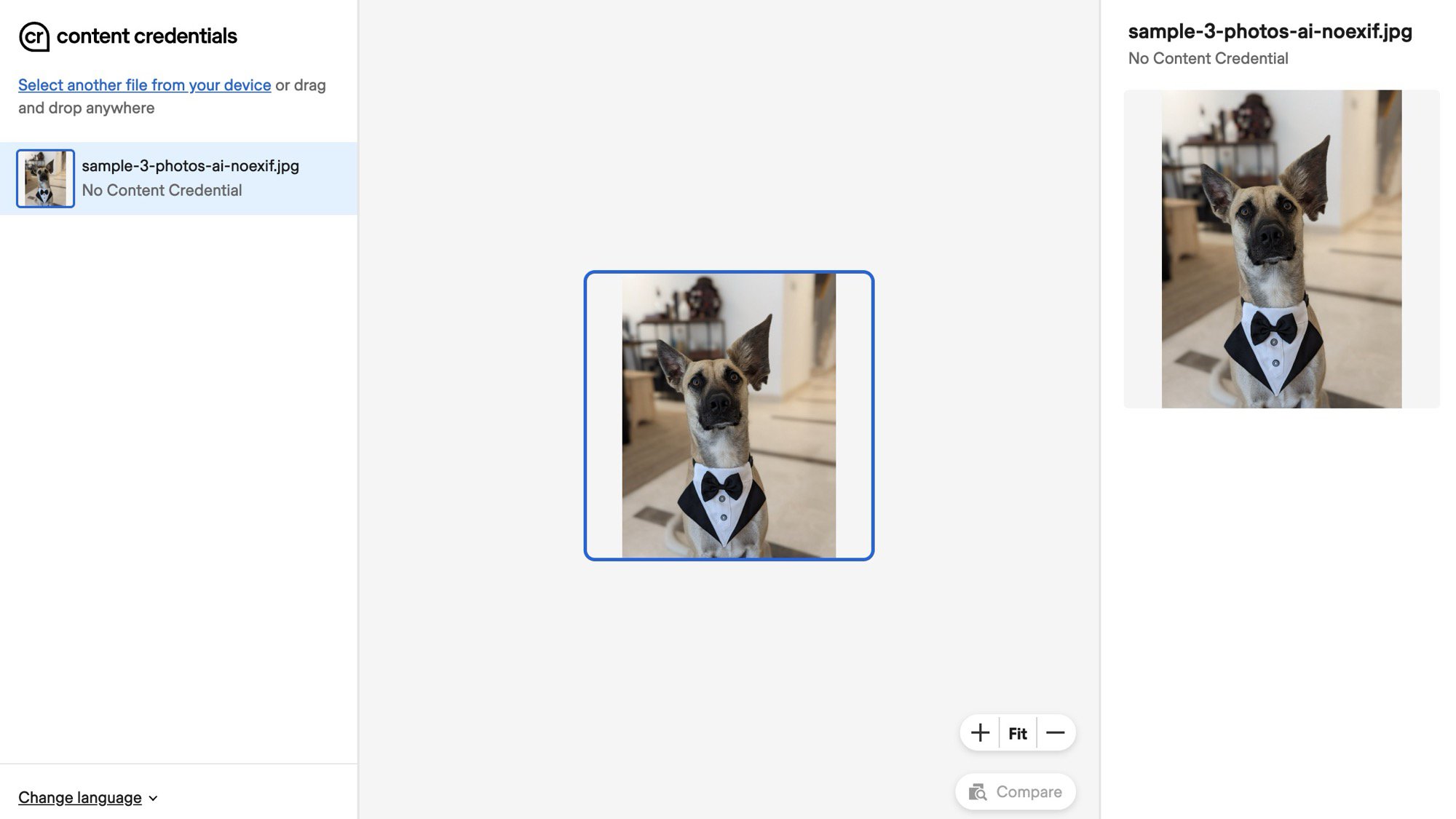

exiftool (filename)Παρόλο που το C2PA δεν είναι τεχνικά μέρος του EXIF, το exiftool θα μπορούσε να το χειριστεί το ίδιο. Αφαίρεσε όλες τις πληροφορίες EXIF και όλα τα μεταδεδομένα C2PA από τη φωτογραφία σκύλου μου με γιγαντιαία αυτιά παραπάνω, αφήνοντας μηδενικές πληροφορίες τόσο στις φωτογραφίες Google όσο και στον επαληθευτή των διαπιστευτηρίων περιεχομένου.

Αυτό είναι σαφώς ύποπτο, όμως. Οποιαδήποτε πραγματική φωτογραφία θα πρέπει να έχει κάποια βασικά μεταδεδομένα που συνδέονται με αυτήν – ημερομηνία και ώρα σύλληψης, χρησιμοποιούμενη κάμερα, διάφραγμα και ταχύτητα κλείστρου, ίσως ακόμη και η θέση GPS. Η διαγραφή όλων αυτών υποδηλώνει την παραβίαση.

Στη συνέχεια, προσπάθησα να εντοπίσω συγκεκριμένες παραμέτρους C2PA για να διαγράψω, αλλά με πάνω από 300 γραμμές μεταδεδομένων για να συγκρίνω, βρήκα ότι αυτό ήταν ένα αδύνατο έργο εκτός αν είχα όλη την ώρα στον κόσμο. Αποδεικνύει ότι υπάρχει μια ευκολότερη μέθοδος: ανακάλυψα ότι τα μεταδεδομένα C2PA δεν αποθηκεύονται μέσα στο τμήμα EXIF, αλλά σε ένα συγκεκριμένο τμήμα JUMBF των αρχείων JPEG που έβλεπα. Και το exiftool μπορεί να διαγράψει όλα τα δεδομένα JUMBF – μόνο τα δεδομένα JUMBF – σε ένα swoop.

Κώδικας

exiftool -jumbf:all= (filename)Με αυτή την απλή εντολή, θα μπορούσα να διαγράψω όλα τα μεταδεδομένα C2PA που συνδέονται με αυτή τη φωτογραφία Zoom 100x pro res αρχικά “επεξεργασμένο με εργαλεία AI” διατηρώντας παράλληλα το υπόλοιπο Exif άθικτο. Ώρα, ημερομηνία, κάμερα. Όλα έμειναν ανέγγιχτα. Το επαληθεύτηκα τόσο στον Google Pixel 10 Pro όσο και στον ιστότοπο των διαπιστευτηρίων περιεχομένου – κανένας από αυτούς δεν θα μπορούσε να σηματοδοτήσει οποιαδήποτε ενέργεια AI. Σίγουρα, αυτό δεν λέει ότι η φωτογραφία είναι πραγματική, αλλά δεν έχει πλέον ενσωματωμένη απόδειξη ότι έχει μεταβληθεί από το AI. Και αυτό αφήνει την πόρτα ανοιχτή για ερμηνεία.

Εάν όμως είστε τεχνολογικά καταλαβαίνω, μπορείτε να ανιχνεύσετε ένα σημάδι Telltale: Όταν βλέπετε το Basic Exif για μια φωτογραφία που συλλαμβάνεται από το Google Pixel 10 (ή οποιοδήποτε τηλέφωνο γνωρίζετε θα πρέπει να ενσωματώσει το C2PA), αλλά όπου λείπει η ετικέτα “που καταγράφηκε με μια κάμερα”, αυτό θα πρέπει να σας ειδοποιήσει. Εάν δεν είναι εκεί, τότε κάποιος παραποίησε το τηλέφωνο σε EXIF ή έσβησε ολόκληρα τα μεταδεδομένα C2PA για να αφαιρέσει οποιοδήποτε σημάδι χειρισμού AI.

Τα μεταδεδομένα C2PA δεν είναι τόσο εύκολο

Rita El Khoury / Android Authority

Ο πρώτος μου στόχος όταν άρχισα να μπερδεύω με αυτά τα μεταδεδομένα C2PA στο Pixel 10 μου ήταν να δούμε αν θα μπορούσα να το ψεύσω. Μπορώ να φτιάξω μια εικόνα ai επεξεργασμένη εικόνα σαν να ήταν ευθεία έξω από την κάμερα ή να κάνει μια πραγματική εικόνα να φαίνεται σαν να επεξεργάστηκε; Βασικά, μπορεί ένα κακό άτομο να το χρησιμοποιήσει για να αλλάξει την πραγματικότητα;

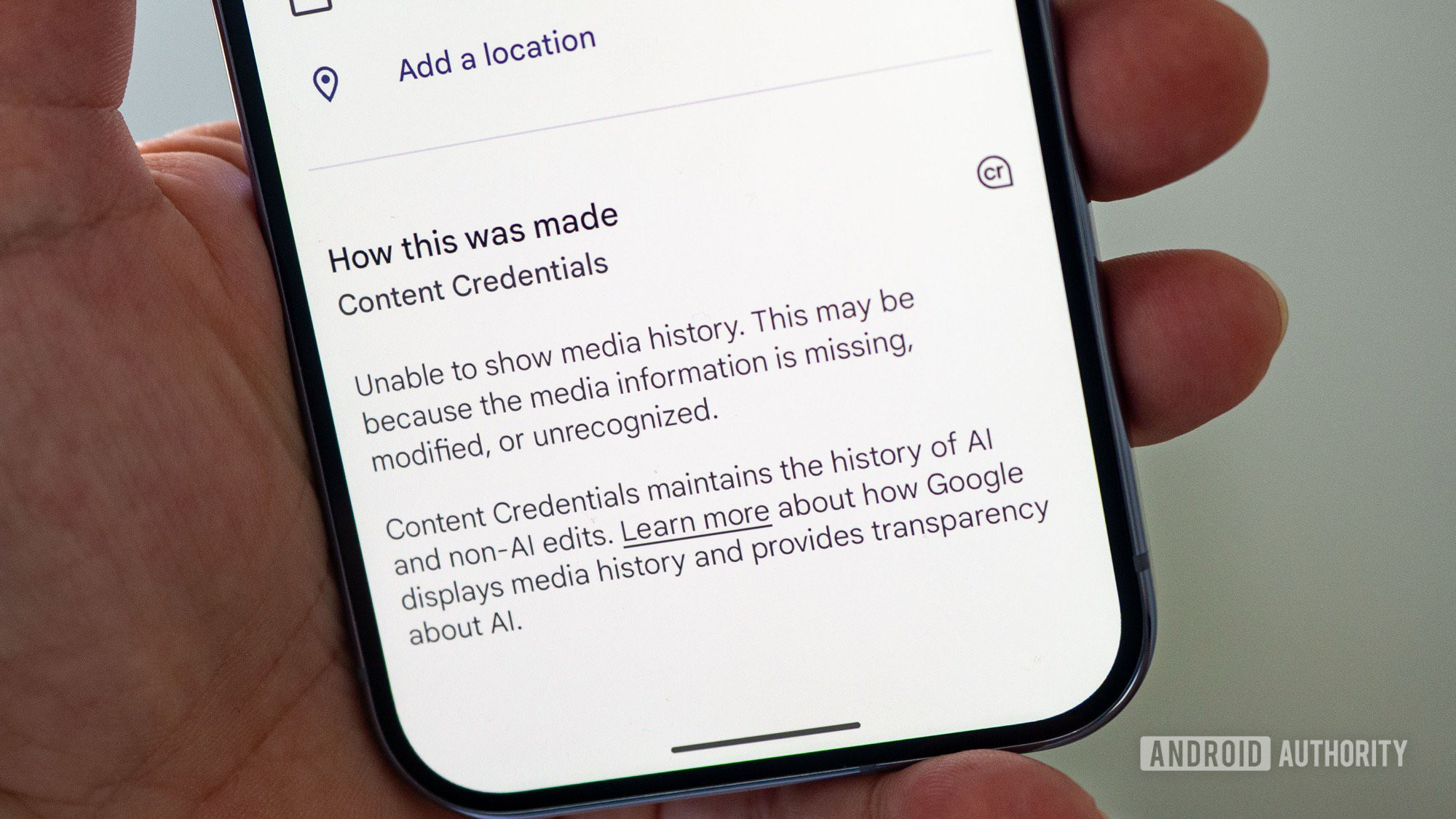

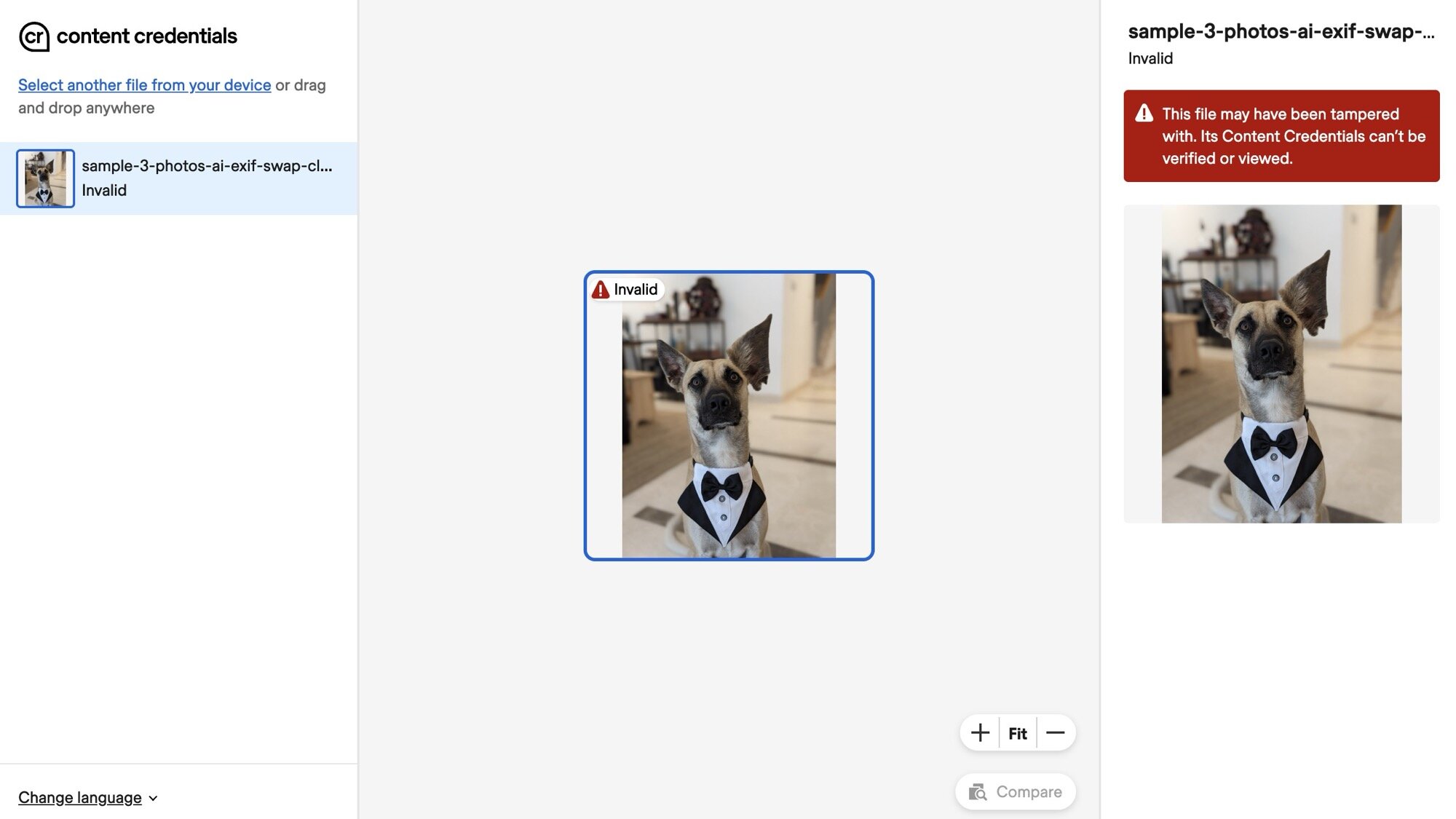

Οι βασικές μου προσπάθειες ήταν όλες οι αποτυχίες. Η πιο απλή μέθοδος που θα μπορούσα να σκεφτώ ήταν να ανταλλάξω μεταδεδομένα C2PA μεταξύ δύο εικόνων. Πάρτε μια πραγματική φωτογραφία, επεξεργαστείτε την με Magic Editor και στη συνέχεια ανταλλάξτε τα μεταδεδομένα μεταξύ AI και Real. Η ανταλλαγή ήταν εξίσου εύκολη με τη χρήση της εντολής “-TagsFromFile” στο exiftool. Αλλά το αποτέλεσμα επισημάνθηκε αμέσως από το Google Photos ως “πληροφορίες για τα μέσα μαζικής ενημέρωσης που λείπουν, τροποποιήθηκαν ή δεν αναγνωρίζονται” και από τα διαπιστευτήρια περιεχομένου ως “παραβιάστηκαν”.

Rita El Khoury / Android Authority

Αποδεικνύει ότι τα μεταδεδομένα C2PA δεν είναι μια λίστα με απλές ετικέτες κειμένου. Έχει σχεδιαστεί με ενσωματωμένο κρυπτογραφικό έλεγχο ασφαλείας που λειτουργεί σαν ψηφιακό δακτυλικό αποτύπωμα. Αυτό το δακτυλικό αποτύπωμα είναι ένα ασφαλές κατακερματισμό που συνδέει τα μεταδεδομένα (προέλευση και εγγραφή επεξεργασίας) με τα συγκεκριμένα εικονοστοιχεία της εικόνας. Όταν μια εφαρμογή με δυνατότητα C2PA, όπως το Google Photos, ανοίγει μια φωτογραφία, δημιουργεί ένα νέο hash και το συγκρίνει με αυτό που ενσωματώνεται στα μεταδεδομένα. Οποιαδήποτε αναντιστοιχία ακυρώνει αμέσως το αρχείο C2PA. Έτσι, ακόμη και αν διευρύνω ακίνδυνο το αυτί αυτού του χαριτωμένου σκύλου, η διαφορά των εικονοστοιχείων είναι αρκετή για να επισημανθεί και οι φωτογραφίες μπορούν να λένε με βεβαιότητα ότι τα μεταδεδομένα δεν ταιριάζουν με την εικόνα.

Θα μπορούσα να σώσω τον εαυτό μου λίγο χρόνο με την έρευνα πώς λειτουργεί το C2PA ακριβώς πριν το κάνω αυτό, αλλά πού είναι η διασκέδαση σε αυτό; Η εκμάθηση με το να κάνεις και να μπερδεύεις είναι καλύτερη. Τώρα, δεν έβλεπα πολύ μακριά στις σκοτεινές γωνιές του Διαδικτύου για να δω αν υπάρχουν παράνομοι τρόποι για να χάσετε με το C2PA, αλλά από αυτό που μπορώ να δω, δεν είναι εύκολο να πλαστογραφώ το διαπιστευτήριο, τουλάχιστον όχι για κάποιον μέτρια τεχνολογικό-καταλαβαίνω σαν εμένα. Ό, τι είναι μια μεγάλη ανακούφιση!

Ενώ το Faking C2PA είναι δύσκολο, είναι σχετικά με το πόσο εύκολο είναι να αφαιρέσετε την υπογραφή AI. Απλά να έχετε κατά νου ότι αν δείτε μια φωτογραφία από ένα pixel 10 που φαίνεται ψεύτικο, αλλά δεν έχει δείκτη C2PA, ήταν πιθανότατα καθαρισμένο με το -jumbf εντολή.

Google Pixel 10

Πολύ υποσχόμενες προδιαγραφές μπαταριών

Οθόνη 6,3 ιντσών

Φορτωμένο με χαρακτηριστικά Google AI

Google Pixel 10 Pro

Κορυφαίες προδιαγραφές με μικρή οθόνη

Δορυφόρος SOS

Ισχυρά εργαλεία AI

Φωτεινή οθόνη

Google Pixel 10 Pro XL

Το μεγαλύτερο τηλέφωνο εικονοστοιχείων που δεν αναδιπλώνεται

Καλύτερες προδιαγραφές και χαρακτηριστικά AI

Σας ευχαριστούμε που συμμετείχατε στην κοινότητά μας. Διαβάστε την πολιτική σχολίων πριν από την ανάρτηση.